En mayo de 2012, la empresa estadounidense General Electric (GE) descubrió la existencia de un competidor desconocido en una importante oferta de servicio para una central energética en Arabia Saudí. La oferta competidora estaba muy por debajo de la cifra presupuestada por GE, con una cantidad muy similar al coste base inicialmente proporcionado para el servicio. Esto hizo que saltaran todas las alarmas dentro de GE, que temían haber sido víctimas de un robo de secretos comerciales.

Las investigaciones demostraron que dos empleados de GE habían robado miles de documentos confidenciales, con el objetivo de crear su propia empresa y competir con GE en futuros proyectos.

En esta nueva entrega de nuestra serie sobre seguridad corporativa analizaremos el término Insider Threat; qué riesgos implica para una empresa; y cómo podemos hacer uso de OSINT para la investigación de amenazas internas.

¿Qué es un Insider?

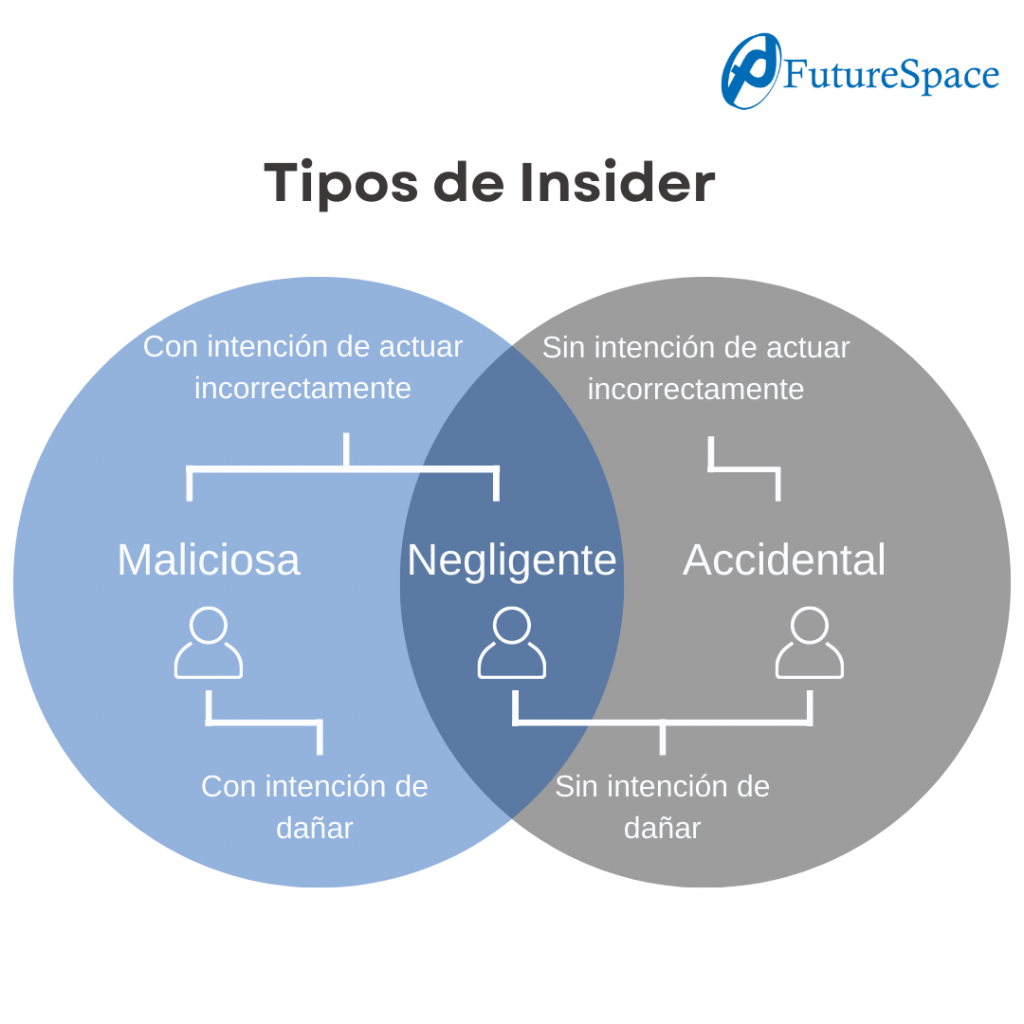

Se conoce como Insider a cualquier individuo con acceso a los activos críticos de una organización y que, de forma maliciosa, negligente, o accidental, utiliza este acceso para realizar acciones que la afecten negativamente. Esta amenaza interna puede provenir tanto de empleados, ex empleados, contratistas, o incluso socios comerciales.

¿Qué riesgos puede implicar la existencia de un Insider?

Haciendo uso de su acceso privilegiado, un Insider puede representar una amenaza para varios elementos clave de una organización como su personal, instalaciones, sistemas, información o reputación. Esta amenaza puede manifestarse a través de las siguientes acciones:

- Espionaje: actividad ilícita dedicada a la obtención de información confidencial de la organización. Esta acción puede provenir tanto de empresas competidoras como de Estados.

- Sabotaje: acciones deliberadas emprendidas para dañar atributos físicos o virtuales de la organización.

- Robo: pudiendo afectar tanto a las finanzas de la empresa, como a su propiedad intelectual.

- Violencia: cualquier situación de abuso, amenaza o ataque ocurrida en el ámbito laboral que ponga en peligro, implícita o explícitamente, la seguridad, bienestar o salud del personal de una organización.

No hay que olvidarse del riesgo que representan las ciberamenazas para el entorno empresarial en la actualidad. En este aspecto, es importante destacar que las acciones descritas anteriormente pueden tener lugar tanto en el entorno físico como el virtual.

¿Puede usarse OSINT para la investigación de Insider Threats?

Como hemos visto en anteriores artículos, la Inteligencia en Fuentes Abiertas (OSINT) es una herramienta clave para la seguridad corporativa. ¿Qué servicios OSINT puede llevar a cabo una empresa para la investigación de una amenaza interna?

- Background Check y Homologación de proveedores: a través de fuentes abiertas se puede localizar y extraer la huella digital de proveedores, contratistas, socios o incluso empleados. Asimismo, estos servicios OSINT tienen mucho valor en los procesos de Screening que realizan las empresas para las contrataciones de personal o proveedores.

- Vigilancia Digital: tanto de la propia marca como de proveedores críticos, facilitando la identificación de posibles factores de riesgo interno que puedan impactar negativamente a la organización.

- Pentesting y Hacking Ético: para evaluar el nivel de seguridad existente y poner a prueba las capacidades defensivas de la empresa.

Como podemos observar, los riesgos y amenazas a los que se puede enfrentar una empresa no siempre provienen del exterior, si no que pueden tener su origen dentro de la propia organización. Conocer la existencia de estos riesgos, y ser capaces de prevenirlos o combatirlos puede ser clave para la supervivencia y competitividad de una organización.