Los ciberdelincuentes continúan innovando y tratando de engañar al usuario de múltiples formas debido a los peligros de Internet. Las motivaciones que tienen son muy variadas, aunque principalmente está el lucro económico. Para conseguirlo se hacen valer de las diferentes técnicas. A continuación, repasamos algunas de ellas que deberías conocer:

¿Qué es Vishing y cómo funciona?

Los ataques de Vishing son parecidos a los conocidos ataques phishing pero utilizando llamadas telefónicas. Las víctimas reciben llamadas telefónicas fraudulentas donde el atacante se hace pasar por otra persona: soporte de TI, entidad financiera, operador telefónico, organismo público… Esta llamada se utiliza para extraer información personal de la víctima y así poder realizar otros ataques.

Los ciberdelincuentes pueden llegar a registrar dominios y crear páginas de phishing, duplicando la página de inicio de sesión de interna de una empresa.

Los atacantes recopilan información sobre los empleados de las empresas. Estos perfiles de empleados pueden estar en perfiles públicos de RRSS, en herramientas de marketing o RRHH, así como en cualquier otro dato público.

Utilizando esta información y conocimiento consiguen ganarse la confianza de los usuarios. Así, pueden enviarles un enlace o una solicitud donde ingresan su nombre de usuario, incluida la autenticación de dos factores (2FA), y las contraseñas de un solo uso (OTP). Esto, lo usarán luego para obtener acceso a los sistemas de la empresa.

¿Qué es Smishing y cómo funciona?

Otra variante que nos podemos encontrar es la técnica conocida como Smishing, consiste en el envío de mensajes de texto (SMS) a teléfonos móviles. Los mensajes tratan de hacer que el usuario visite una página web fraudulenta con el objetivo de obtener las credenciales de usuario u otra información personal. Aunque, también podría tener otros propósitos como infectar el dispositivo.

Contraseñas

Frecuentemente surgen nuevos leaks de información de diferentes servicios como Dropbox, Xiaomi, Adobe,etc. Estos contienen información de las cuentas de usuario como email, usuario y contraseña que se hacen públicos y los ciberdelincuentes usarán para probar a entrar en otros servicios diferentes. Por tanto, si el usuario ha reusado la misma contraseña para varios sitios, es fácil que el resto de sus cuentas también sean comprometidas.

Reutilizar la misma contraseña es especialmente grave, cuando la usamos indistintamente en el ámbito privado y público. Por ejemplo, poner la clave de nuestro correo empresarial en nuestra cuenta de Linkedin.

En la siguiente web es posible comprobar mediante nuestro email si nuestros datos personales han sido publicados por fugas de información de diferentes servicios: https://haveibeenpwned.com/

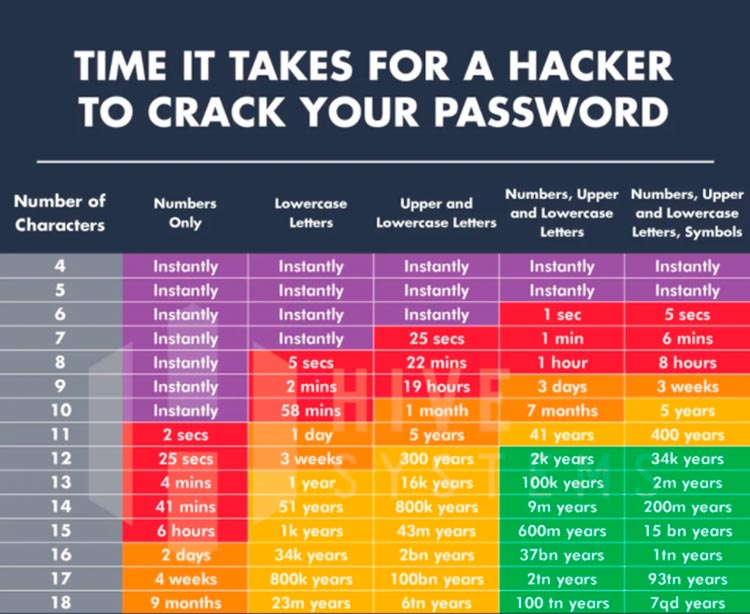

Por otra parte, si usamos una contraseña débil le será fácil a un atacante hacer fuerza bruta para conseguir acceso a nuestra cuenta.

Lo ideal es usar una contraseña robusta para cada servicio con caracteres alfanuméricos combinando mayúsculas, minúsculas y caracteres especiales. Una contraseña así es imposible recordar para nosotros. Por ello, usaremos un gestor de contraseñas como KeePass, el cual nos permitirá almacenar las contraseñas de forma segura.

Aparte de tener una contraseña segura, es muy importante activar la verificación en dos pasos (2FA) siempre que el servicio nos lo permita. De este modo, si por alguna razón un atacante ha conseguido nuestra contraseña, necesitará también el código 2FA para poder acceder.

Conclusión

Finalmente, hemos visto que la mayoría son prácticas de sentido común. Debemos recordad, verificar y desconfiar siempre de quien nos pide nuestros datos y contraseñas. No importa que sea desde un correo, una web (phishing), por teléfono (vishing) o por SMS (smishing). Debemos recordad también, tener una contraseña robusta y con un segundo factor activado. Aplicando estas prácticas conseguiremos un entorno de teletrabajo más seguro.